Im internationalen Vergleich schätzen die Deutschen die Zusammenarbeit im Team am meisten. Das geht aus dem aktuellen Happiness Index des Arbeitsmanagement-Experten Wrike hervor, für den rund 4.000 Vollzeitbeschäftigte aus Deutschland, Großbritannien, Frankreich und den USA befragt wurden. 82 Prozent der Deutschen sprechen sich demnach positiv zur Arbeit im Team aus, gefolgt von Frankreich mit 77, den USA mit 75 und Großbritannien mit 67 Prozent.

Collaboration-Lösungen fördern Teamarbeit

Um in diesem Kontext eine möglichst gute Koordination und Kommunikation sicherzustellen, setzen viele Unternehmen mittlerweile auf entsprechende Collaboration-Lösungen. So geben ebenfalls im Happiness Index mehr als die Hälfte der Befragten (54 %) an, bereits ein Collaboration-Tool in ihrer täglichen Arbeit zu nutzen.

Bei den Geschäftsführern und in der Führungsspitze findet es sogar so gut wie bei jedem Einsatz. Nicht verwunderlich, hilft eine kollaborative Software doch, einzelne Aufgaben innerhalb eines Teams zu verteilen, den Austausch zwischen den einzelnen Teammitgliedern zu vereinfachen und damit insgesamt ein effizienteres und produktiveres Arbeiten – auch unabhängig von Zeit und Ort sowie zwischen internen und externen Personen – zu ermöglichen.

Was bei all der Optimierung der Arbeitsprozesse allerdings nicht immer direkt bedacht wird: Wie es eigentlich um die Sicherheit der Daten auf den Collaboration-Plattformen steht.

Doch spielt gerade das bei der Zusammenarbeit an vertraulichen Projekten eine essenzielle Rolle. Denn egal, welcher Industriezweig oder welche Unternehmensgröße – wer heute wettbewerbsfähig bleiben will, muss sensible Geschäftsinformationen entsprechend handhaben und im Zweifel nicht nur effizient und schnell, sondern auch transparent und sicher mit den Teammitgliedern oder auch externen Personen austauschen können.

Was ein Collaboration-Tool können muss

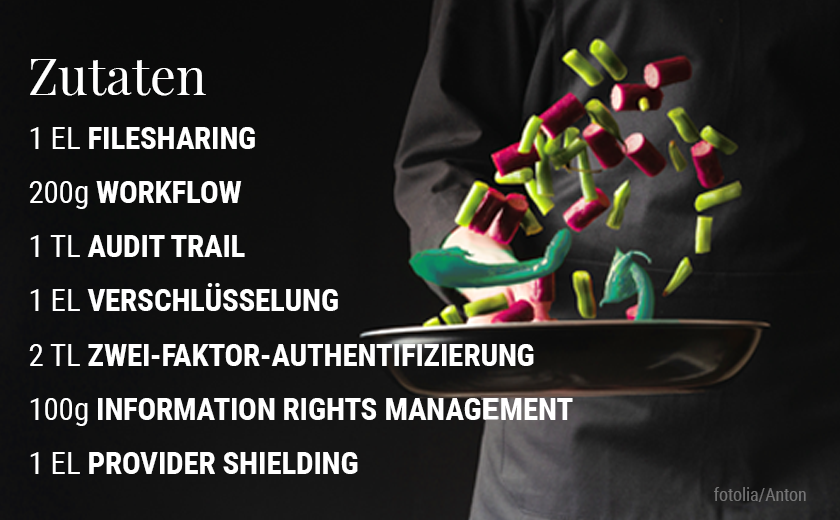

Wie bei einem guten Gericht gibt es daher auch bei einer guten Collaboration-Software ein paar wesentliche Zutaten:

Selbstverständlich sind typische Collaboration-Features, die eine nahtlose Zusammenarbeit an unterschiedlichen Dateien und Dokumenten erlauben. Dazu zählt neben dem Grundgedanken des Filesharings beispielsweise das gemeinsame Editieren, eine Suchfunktion oder das Wiederherstellen unterschiedlicher Dokumentenversionen.

Auch Gruppen, die im Rahmen eines Freigabeprozesses mit einer Datei versorgt werden müssen, sollten sich einfach auswählen oder erstellen lassen, genauso wie ein Audit Trail für die Nachvollziehbarkeit der einzelnen Bearbeitungsschritte von Bedeutung ist.

Gleichzeitig ist die Benutzerfreundlichkeit der Software selbstredend, denn nur, wenn sie einfach zu bedienen ist und sich bestenfalls auch mobil auf dem Tablet oder Smartphone nutzen lässt, wird auch die Akzeptanz bei den Teammitgliedern hoch sein.

Umgekehrt gilt: Sollte eine Software nicht benutzerfreundlich sein, kann das zu Bedienfehlern und im schlimmsten Fall zu unbeabsichtigt produzierten Sicherheitslecks und damit zu unmittelbaren Auswirkungen auf die Softwaresicherheit führen.

Beim Stichwort Sicherheit empfiehlt es sich, aber auch noch weitere, konkrete Sicherheitsfunktionen bei einer Collaboration-Plattform zu berücksichtigen: So sollten vertrauliche Dokumente zum einen stets verschlüsselt gespeichert und weitergeleitet werden können, während der Zugriff beispielsweise über eine Zwei-Faktor-Authentifizierung erfolgt.

Zum anderen sollte die Plattform über ein umfassendes Information Rights Management verfügen, mit dem sich individuelle Zugriffsrechte und -konzepte für die einzelnen Nutzer und Teams definieren lassen. Das heißt, es kann variieren, wer ein Dokument nur lesen oder auch bearbeiten, speichern oder sogar ausdrucken darf.

Die Verwendung eines digitalen Wasserzeichens oder einer Dokumenten-ID sind weitere Sicherheitsfeatures, die die Integrität der Dokumente wahren und nach dem Prinzip des „Protect beyond Sharing“ einen lückenlosen Nachweis darüber liefern können, wer was mit welchen Daten gemacht hat. Außerdem sollte ein effektives Provider-Shielding den Zugriff vom Rechenzentrumsbetreiber und Lösungsanbieter auf die Unternehmensdaten jederzeit ausschließen.

Im Falle von vertraulichen Daten sollte auch der eigene IT-Administrator vom Zugriff ausgeschlossen werden. Zertifizierungen beispielsweise nach dem ISO 27001 Standard müssen ebenfalls vorhanden sein.

Zusammenarbeit im Team: Produktiv und sicher

Wollen Sie mehr darüber erfahren, warum die Zusammenarbeit an Dateien und Dokumenten heute nicht nur effektiv, sondern auch sicher vonstattengehen sollte und welche Informationen und Unternehmensbereiche besonders schützenswert sind? Dann laden Sie unser Whitepaper herunter.

[Download Whitepaper]

Collaboration, Informationssicherheit